Новый адрес кракен

Мы предлагаем несколько решений. Сайт mega SB или мега СБ - это собрание актуальных ссылок, которые можно открыть через браузер TOR. Создатели позаботились о том, чтобы сайт максимально отображал фирменный стиль компании, поэтому мы имеем возможность показывать посетителям сайта потрясающий современный дизайн, аккуратную верстку и удобную навигацию, которые станут приятным дополнением к визуальному восприятию сайта. Отличительным нововведением у mega darknet это новая прогрессивная и самая безопасная крипта или как ее многие называют криптовалюта, а именно monero сокращение XMR. Данный вопрос, пока еще, окончательно не решен. В зависимости от ваших целей обучения, наличие высшего образования в стране может стать как преимуществом, так и недостатком. Оригинальная альтернативная ссылка на площадку, которая предоставит доступ к mega, когда он будет заблокирован Роскомнадзором, либо мега не работает по иным причинам, таким как "улучшения по системе семантической фильтрации". 1 Через обычный браузер: подключите VPN, в адресатную строку браузера введите любую ссылку на выбор: / / 3 Регистрация аккаунта: Придумайте уникальный логин и пароль, авторизуйтесь. Мы делаем все возможное, чтобы обеспечить максимальную анонимность транзакций для наших пользователей. Кроме того, на сайте есть специальный бот mega darknet market, где всегда можно найти актуальные ссылки. В итоге, оплата за клад на mega SB безопасна и проста - это самое главное в данной даркнет супермаркете. Физические товары Цифровые продукты, Услуги Физические товары, Цифровые продукты Цифровые продукты Услуги Цифровые продукты Физические товары, Цифровые продукты Физические товары, Цифровые продукты Цифровые продукты Физические товары Физические товары, Цифровые продукты Цифровые продукты. 6) Консультации для пользователей кракен по вопросам безопасности. 4) Создайте аккаунт на платформе. Начинать обучение в Новозеландии лучше всего в университете либо же на подготовительных курсах, во время которых можно много узнать об этой стране, её особенностях и традициях. Поэтому все происходит по следующему алгоритму: 1) Покупатель выбирает подходящий товар. Оригинальная альтернативная ссылка на площадку, которая предоставит доступ к mega, когда он будет заблокирован Роскомнадзором, либо мега не работает по иным причинам, говорит представитель «Мегафона». / mega marketplace / mega Darknet Market - это превосходный маркетплейс в Даркнете. Сайт не всегда может быть доступен, поэтому рекомендуется использовать прокси-сервис для обхода таких ограничений. На данный момент Mega представлена как самая безопасная площадка в даркнете среди конкурентов. Далее откройте браузер и перейдите на сайт.

Новый адрес кракен - Как купить наркотик в кракен

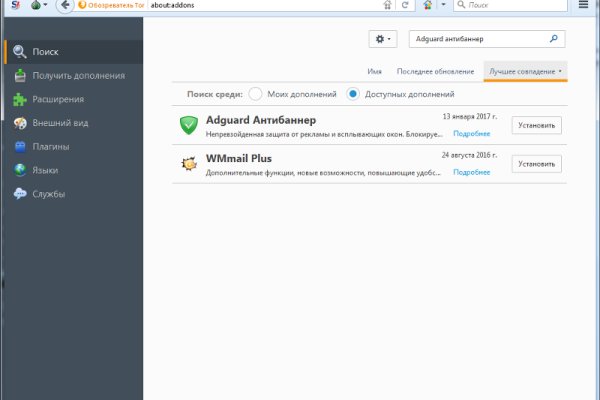

В ответ ko-tik купить Беленький Невьянск; Купить закладки амфетамин в Верхней Пышме; Пробирки для специй; Купить закладки героин в Струнине; Закладки метамфетамин в Чусовой. Так же, есть ограничения на интернет ресурсах в просмотре видео, аудио материала. Ещё есть режим приватных чат-комнат, для входа надо переслать ссылку собеседникам. Так что не надо ля-ля. Поэтому если не успел сохранить новые закладки в архив - приходится извлекать их хирургическим путем спасибо. Сайт mega это огромная торговая площадка, где ежедневно совершают покупки десятки тысяч пользователей. У меня вот параноя сидеть из под Виндоус в SSH клиентах сторонних производителей. Предусмотрительно будет регулярно создавать новые цифровые личности и прекращать использовать старые. спасибо! Вы также можете скачать портируемую версию Firefox с предустановленным расширением Browsec для использования с флешки на любом компьютере. Регистрация нового пользователя Забыли пароль? Даже если это не так, получение SMS выдаёт местоположение. Например "E:Tor BrowserFirefoxPortableDataprofile" закладки и история - файл places. Еще один метод анонимации использовать облачные виртуальные машины каждый раз создавая новую в разных регионах и на разных браузерах с разными пользователями и разными осями. В версии firefox из комплекта tor не сохраяется ничего,.ч. Еще сайты Тор ТУТ! И хотя бы парочка педофилов и наркоманов по-любому гуляет по вашему району. Что в профиле что здесь ml типичный путь зависит от тего, куда ТОР установлен (диск и папка). Открытие файла Тор браузер. Постоянная ссылка на версию вики от 27 мая года. Следующие таблицы дают упрощённое представление, как эти логи могут выглядеть для администраторов. Аккаунт компрометируется и привязывается к пользователю даже в случае однократной авторизации через соединение, не защищённое Tor, с реального IP-адреса. Дорогие читатели представляем Вам сайты сети Tor. Со временем глупые беседы вроде обсуждения погоды могут привести к точному вычислению местоположения пользователя. Степень анонимности постепенно сокращается, а в худшем случае это может привести к деанонимизации. В браузере такая функция отключена разработчиками. Даже если вместо реального имени используется псевдоним, аккаунт вероятно связан с друзьями, которые знают вас. И самый важный и очевидный даже прописанный в FAQ тора совет: Статья в целом интересная. Для параноиков страшнейшая история. Немедленно выходите из аккаунта, как только прочитали, опубликовали информацию или выполнили другие необходимые задачи. В идеальном мире можно достичь совершенной анонимности, используя сеть Tor, браузер Tor Browser, компьютерное оборудование, физическую безопасность, операционную систему и так далее. Чтобы изменить свой айпи достаточно поставить расширение в браузере или поставить бесплатный VPN коих в интернете. Нет "десятки" - нет проблем. Ссылка Mega Darknet Market Перейти на Mega Market Mega Darknet Market - проверенная временем торговая площадка, где происходят тысячи сделок ежедневно. Закладки в Internet Explorer. При первом же запуске, Тор попросит вас настроить своё подключение для дальнейшего выхода в сеть. .

Когда добавите новый прослушиватель, поставьте галочку там, где Running (это будет означать, что он задействован в данное время). Username password" Пример использования: "-M web-form -m user-agent g3rg3 gerg" -m form webmail/p" -m deny-signal deny!" -m form-data post? Способы для самостоятельной защиты озвучены выше. Обратите внимание, вместо file0 и file1 используется сокращённая запись 0. Также посмотрим ответ веб-сервера: Редиректа (Location и записи новых кукиз не происходит. Txt -x ignore:fgrep'incorrect' Обратите внимание, что если вы попытаетесь использовать эту же команду в Web Security Dojo в Damn Vulnerable Web Application (dvwa скачаете эти же самые словари, которые я использую, то у вас всё равно ничего не получится! После -m form указываем адрес формы, которой отправляются логин и пароль: -m form dvwa/vulnerabilities/brute С -m deny-signal указываем фразу или слово, которые говорят о неудачной аутентификации: -m deny-signal incorrect" Метод отправки, а также сами отправляемые данные указываются после -m form-data. Использование THC-Hydra для брут-форса веб-форм, передающих данные методом GET Как обычно, начнём знакомство с Hydra со страницы с опциями и выпишем те из них, которые нужны для брут-форса веб-форм. В результате ничего не ломается и можно продолжать работу. Этот адрес мы указываем с опцией url: url"http localhost/dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin" Слово admin мы заменяем на заполнитель file0 а вместо password11 указываем второй заполнитель file1. Это ОС для тестирования на проникновение и хакерства. Medusa В связи с тем, что на сервере использовался самоподписанный сертификат, Medusa выдавала ошибку, исправить которую настройками инструмента не удалось. Brute-force (атака полным перебором) обычно используется в контексте хакерских атак, когда злоумышленник пытается подобрать логин/пароль к какой-либо учетной записи или сервису. Общее число попыток будет число. Поскольку вам значение 1n3b0ma83kl75996udoiufuvc2 (куки) нужно поменять на своё. И тем не менее, брут-фос учётных данных на веб-сайтах очень интересен для тестеров на проникновение. Вот результат выполнения брут-форса: 03:28:56 patator info - Starting Patator.7-beta (m/lanjelot/patator) at 03:28 EDT 03:28:56 patator info - 03:28:56 patator info - code size:clen time candidate num mesg 03:28:56 patator info :30:51 patator info. Тем не менее, часто формы содержат скрытые поля и поля, добавляемые на лету. Txt -x ignore:code132 К сожалению, на данный момент из тестируемых инструментов только Patator может подбирать логин/пароль для RDP-протокола. Всем успехов в борьбе с ботами. Пентестеры все равно проверяют аккаунты с помощью брутфорса: эта мера защиты только кажется очевидной. Следующие параметры опциональны: C/page/uri задаёт другую страницу с которой собрать начальные кукиз. Большой брутфорс начался 1 августа. Удобство использования метода get заключается в том, что адрес со всеми параметрами можно использовать неоднократно, сохранив его, например, в закладки браузера, а также менять значения параметров прямо в адресной строке. Txt -M ssh -h IP-адрес целевой машины; -U/-P путь к словарям логинов/паролей; -М выбор нужного модуля. Хакеры, которые взламывают системы или аккаунты пользователей по заказу работодателя или по собственной инициативе. Примечание: ' h' добавит определённый пользователем заголовок в конец, независимо от того, отправила ли уже Hydra заголовок или нет. Перед каждой попыткой требуется получить веб-страницу с формой, при этом сохранить полученные кукиз для отправки их вместе с кандидатами в логины и пароли; при каждом обновлении страницы форма может содержать скрытые поля со случайными данными. Централизованно прикрыть доступ к админке CMS в этом случае нельзя и меры по защите должны быть приняты администратором сервера. Абсолютный адрес в нашем случае выглядит так http localhost/dvwa/vulnerabilities/brute/?usernameadmin passwordpassword11 LoginLogin. Данный метод подходит для случаев, когда мы имеем представление о структуре пароля пользователя. Сбор имён пользователей Некоторые веб-приложения содержат имена пользователей (логин) на страницах их профилей, иногда в качестве части адреса страницы профиля, иногда необходимо использовать дополнительные программы для выявления логинов (например, для WordPress это может делать WPScan ). Также базу можно выгрузить из системы, которую собирается атаковать пентестер. Это достаточно много для shared-хостинга. Metasploit С помощью поиска search wordpress_login находим нужный модуль auxiliary/scanner/http/wordpress_login_enum и применяем его. Это требует перед каждой попыткой получение формы, извлечение этих случайных данных, добавление их в передаваемое с логином и паролем тело запроса; могут быть упрощённые варианты: статичные кукиз и статичные данные в скрытых полях формы. F : Остановить аудит после первого найденного действительного имени пользователя/пароля на любом хосте. В качестве Specific Address выберите IP компьютера атакующего (т.е. Поведение веб-приложения при удачном или неудачном входе не ограничивается только показом сообщения. После курса вы сможете претендовать на позицию junior-специалиста по кибербезопасности. Будем надеяться, что он её поправит. В итоге Patator смог подобрать пароль за 9 минут 28 секунд, что является практически тем же самым показателем, что и в случае с SSH. Можно указать больше заголовков, используя эту опцию несколько раз. Передача данных из формы аутентификации на веб-сервер. Не секрет, что попытки подбора пароля методом перебора (брутфорс) постоянное явление. И на основании этих кукиз веб-приложение показывает вошедшему пользователю кнопки редактирования, ссылку на админ. Они не являются обязательными. И вот как это было: Мода на мега-брутфорс дошла и до нас.

Кракен ссылка 2web krakendark link